Monitorización de Redes con Netxms

Netxms es una completa herramienta para motorización de redes y gestión de alarmas. Esto incluye a dispositivos de red, dispositivos finales, servicios, enlaces de comunicaciones y prácticamente cualquier elemento de una infraestructura de comunicaciones y sistemas que disponga de algún método de consulta de estado. Tiene funciones de auto descubrimiento y posibilidad de generación de plantillas para reconocimiento automático de los dispositivos.

Incorpora un servidor de syslog, un gestor de alarmas, gestión de políticas basadas en eventos, configuración de alarmas y eventos personalizables y un gestor de recepción de traps SNMP.

La configuración de vistas o Dashboard es totalmente flexible, permitiendo añadir cualquier elemento físico o lógico, su estado y estadísticas de volumetría.

También permite integrar funciones externas en el menú contextual de los dispositivos, como por ejemplo abrir una conexión ssh, consultar tablas de rutas, tablas arp, tablas de vlans o enumeración de interfaces.

Otras características adicionales son la integración con herramientas de gestión de tickets tipo remedy, lenguaje scripting basado en C , generación de informes (reporting), gestión de perfiles de usuario y niveles de acceso.

La instalación, configuración y despliegue en una red es sencilla e intuitiva, está bien documentada y es bastante intuitiva. El aprendizaje posterior resulta muy cómodo en comparación con otras herramientas libres como Pandora FMS, Open NMS.

Analizador tráfico de red Wireshark

Wireshark es un analizador de trafico y protocolos de red open-source que actualmente está disponible para plataformas Windows y Unix.

Conocido originalmente como Ethereal, su principal objetivo es el análisis de tráfico además de ser una excelente aplicación didáctica para el estudio de las comunicaciones y para la resolución de problemas de red.

Wireshark implementa una amplia gama de filtros que facilitan la definición de criterios de búsqueda para los más de 1100 protocolos soportados actualmente (versión 1.4.3). Y todo ello por medio de una interfaz sencilla e intuitiva que permite desglosar por capas cada uno de los paquetes capturados.

Gracias a que Wireshark “entiende” la estructura de los protocolos, podemos visualizar los campos de cada una de las cabeceras y capas que componen los paquetes capturados en una comunicación extremo a extremo, proporcionando al administrador de redes realizar tareas en el análisis y resolución de incidencias o troubleshooting.

Generador de claves

Este código javascript nos permite generar contraseñas totalmente personalizables mediante patrones o semillas como la hora de CPU, cadenas Hash, etc. Se basa en la implementación RSA para javascript con funciones Hash MD5 y SHA-1 y SHA-2.

El código se encuentra en un fichero html que hay que extraer del fichero «Generador de contraseñas.zip» . Para ejecutarlo en un navegador este debe tener javascript habilitado.

Netcat

Netcat es una multi herramienta para múltiples propósitos como escaneo de sistemas, levantar servicios, realizar conexiones bidireccionales directas e inversas , ejecución remota de comandos y procesos, redirección de conexiones, transferencia de archivos, etc. Uniendo sus capacidades a otros servicios como SSH se convierte en una super herramienta indispensable para Hacking pero también muy útil para los administradores de sistemas. Aquí se tratan ejemplos sobre una de las versiones de Netcat del mercado desarrollada por nmap.org llamada Ncat, que incluye la capacidad de cifrar el canal de comunicación.

Sonda de tráfico de red NTOP

NTOP es una antigua herramienta que funciona como un analizador de redes o sonda de red, que nos da información de todo el tráfico que monitoriza y ha ido ganando funcionalidades a medida que han avanzado las versiones. Comenzó siendo gratuita y ahora hay 2 versiones, una limitada gratuita y otra de pago.

Genera informes del rendimiento de la red en tiempo real. Indica si hay latencias a nivel de red o a nivel de aplicación, el tiempo de ida y vuelta (RTT) de las comunicaciones, estadísticas TCP de retransmisiones, errores, paquetes perdidos y paquetes transmitidos.

Muestra el tráfico de red en tiempo real con los hosts más activos de la red, además de analizar tráfico IP según direccionamiento origen/destino.

Para la recolección de información IP de dispositivos utiliza netflow de Cisco o nprobe(su propio sw de sondeo) y las capturas de tráfico TCP/UDP se salvan en formato estándar PCAP.

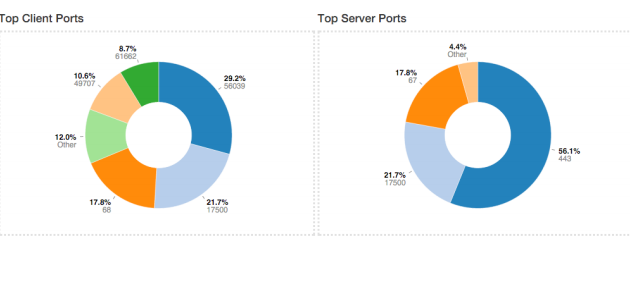

También clasifica el tráfico de la red por diversos criterios, como la dirección IP, puertos usados, protocolos/aplicaciones de nivel 7. Sobre los mismos criterios genera estadísticas y gráficas con rendimiento de protocolos y aplicaciones.

Soporte para MySQL, ElasticSearch y LogStash para exportar datos monitorizados.

Soporte de SNMP v1 / v2c y monitoreo de dispositivos SNMP.

Identifica tráfico HTTP malicioso haciendo uso de los servicios de listas negras de Google. Tiene un módulo de alertas para detectar comportamientos de hosts anómalos.

Para almacenar en disco estadísticas de tráfico persistentes para análisis posteriores utiliza otra aplicación llamada n2disk que está diseñada para manejar datos de enlaces 10-40 Gb y necesita una licencia de http://shop.ntop.org

Sitio web: https://www.ntop.org/products/traffic-analysis/ntop/

Descargas: http://packages.ntop.org/

Otros repositorios: https://github.com/ntop/ntopng/

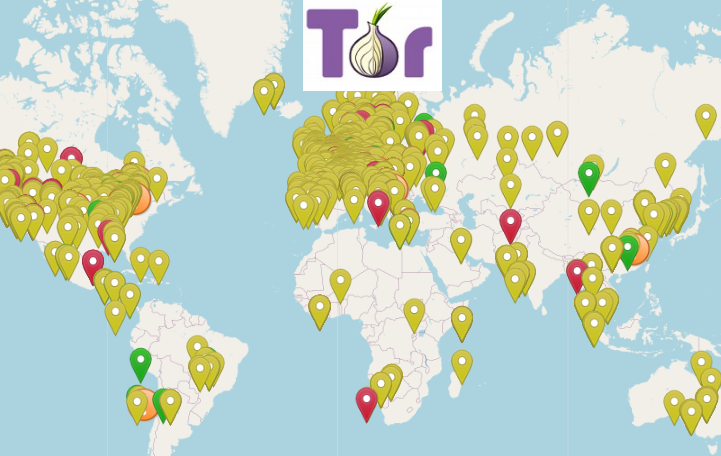

Privacidad y seguridad en Internet con Tor

El objetivo fundamental de la red Tor es proteger las comunicaciones además de ocultar nuestra IP para hacernos más anónimos, y lo hace mejor que cualquier otro sistema. Pero además de tratarse de una herramienta útil para reforzar nuestra seguridad y privacidad, puede utilizarse para otros propósitos complementarios como: Cifrado y ocultación para aplicaciones y protocolos, transferencia segura y anónima de ficheros, enumeración y escaneo de sistemas, simulaciones GEO-IP, evasión de vigilancia y censura, evasión de rastreos on-line, etc. Esta guía analiza su funcionamiento y posibilidades de configuración.

Descargas y Enlaces

Descargas

![]() Cliente VPN Pulse W10/Pro

Cliente VPN Pulse W10/Pro

REPUTACIÓN DE DOMINIOS Y DIRECCIONAMIENTO IP

información DE DOMINIOS E IPs

VARIOS

![]() Verificación cuentas de correo

Verificación cuentas de correo

SEGURIDAD

![]() Verificar conexión IP en Internet

Verificar conexión IP en Internet

información PERSONAL

Debe estar conectado para enviar un comentario.